作为一种广泛使用的哈希函数,MD5能够将各种长度的信息压缩成128位固定长度的散列值。在计算机科学和网络安全领域,它被广泛运用于数据完整性验证、数字签名和密码加密等方面。本篇文章将详细探讨其理论基础、实际运用及其在网络安全中的关键角色。

1.MD5算法的原理

在处理输入信息时,MD5采用512位分组策略,历经4个包含16项操作的循环流程后,终将获得128位的哈希值。此过程涉及复杂的位操作、模运算及逻辑运算。尽管MD5面临着较高的碰撞风险——即不同输入可产生同一哈希值,但实际使用中这一现象极其罕见,故MD5得以广泛应用。

因具备出色的数据处理效率、严密的加密机制以及简便的实施方法,MD5算法备受肯定。纵然当前发现该算法存在安全性问题,易于遭受碰撞攻击,然而实践运用中,其重要性依然显著。

2.MD5算法的应用

MD5算法在计算科学的众多领域均有广泛应用,以下列举其主要应用场景:

2.1数据完整性校验

为了确保数据传输质量和安全性,通常使用MD5算法进行数据核对验证。首先,发送方对原始数据进行哈希计算得到独特的MD5值并传送至接收端;接着,接收端收到信息后,会再行哈希运算以确认数据无误,然后将其与发送方提供的数值作比对,以此来检验数据是否遭受了篡改。

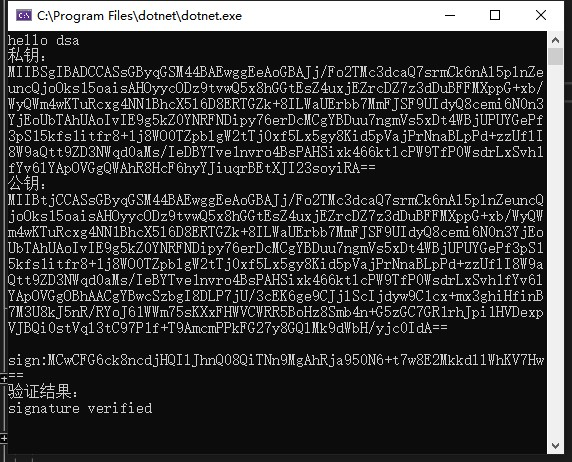

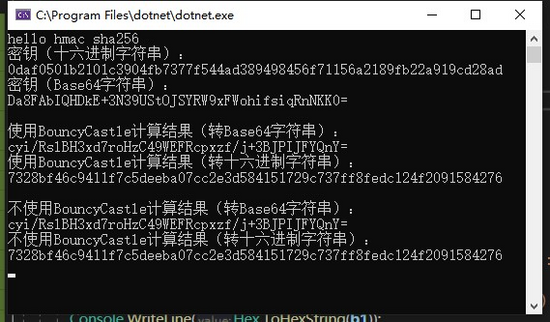

2.2数字签名

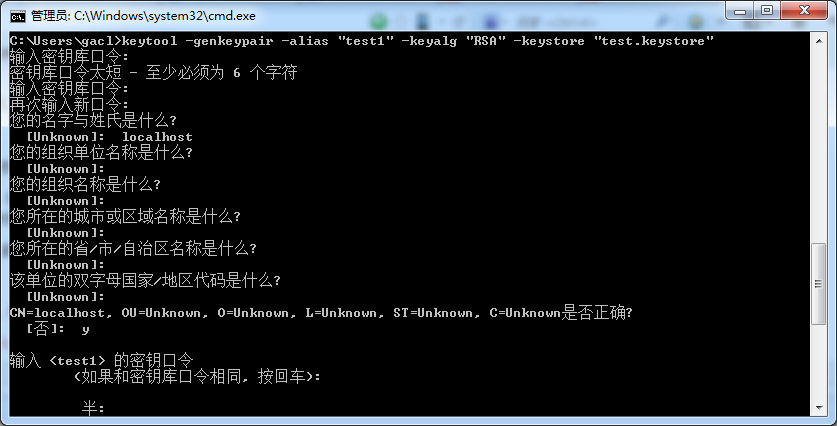

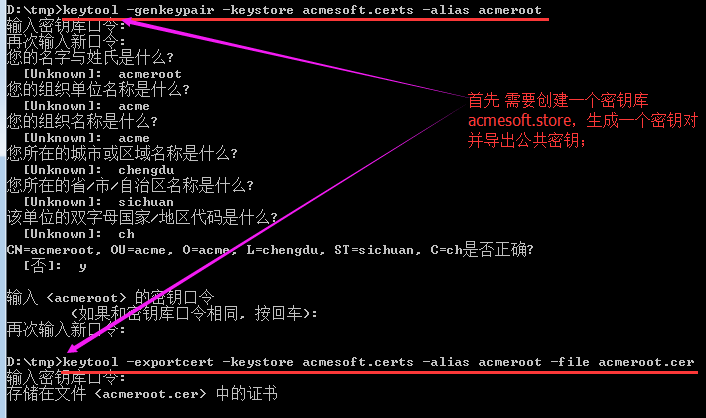

数字签名作为保障信息完整和识别发件人身份的关键技术,其中采用的MD5算法能够生成精准的数字签名。首先,发件人使用私钥将信源的散列值进行加密,构成数字签名,随后伴随原信息提交给接收方。紧接着,接收方可根据发件人公布的公钥解密数字签名,得到原始信源的散列值。接下来,接收方再次通过MD5算法计算原始信息的二次散列运算,对比两次计算得出的结果以验证信息的完整性以及真实性。

2.3口令加密

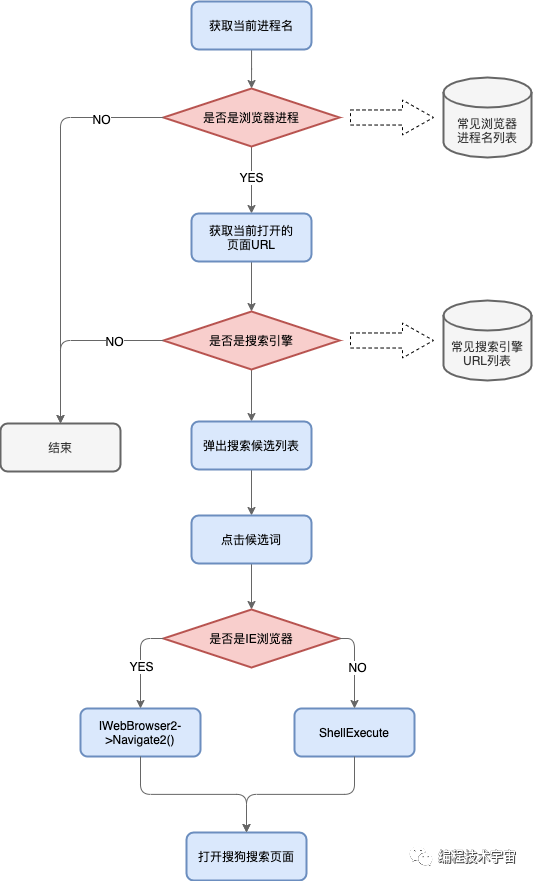

为了保障口令的安全性,我们必须利用密码加密技术存储。以MD5算法为例,它能做到单向加密,即将口令转化为MD5哈希值储存于数据库中。在用户登录阶段,系统会再次应用该算法对手令哈希,然后将所得结果和数据库中的哈希值进行比对,从而确认用户身份。

3.MD5算法在网络安全中的重要性

互联网时代的到来使得网络安全备受关注,MD5算法作为核心加密技术起着至关重要的作用。

3.1防止数据篡改

采用MD5散列算法处理信息并搭配上送出的原始数据和相应的MD5编码,即能有效防止传输时的数据被恶意变更。若强存攻击者试图拦截乃至修改数据,因他们无法变动原始数据的MD5编码,接收方仍可由比较MD5编码来确认数据是否受损。

3.2提高数据安全性

MD5算法在数据保护领域,被广泛应用于密码学加密。它通过进行MD5计算只存储哈希值,从而有效避免了原始数据的泄露与未经授权的访问。

3.3加强身份验证

在身份验证阶段,运用MD5算法可以对密码实行加密处理,进而提高安全等级。即便密码遭盗取,由于加密后的口令无法直接读取,故难以通过逆向分析还原初始密码。

4.MD5算法的发展与挑战

尽管MD5算法在过去几十年中被广泛应用,但随着计算机处理能力的大幅提高和安全需求的不断增加,其潜在的安全风险逐渐凸显出来。

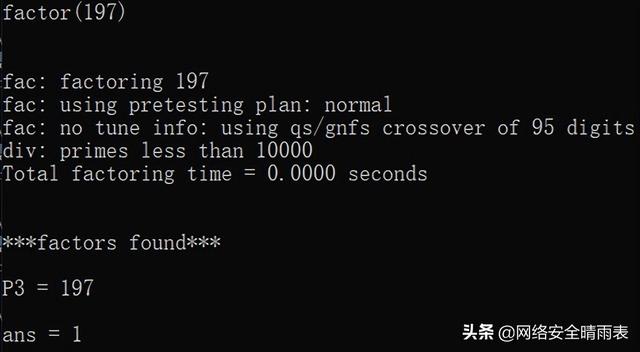

4.1安全性漏洞

MD5算法存在易受碰撞攻击的风险,即多组不同的输入可能产生相同的哈希值,对信息安全构成潜在威胁。攻击者可利用此漏洞制造出具有相同MD5值的不同输入,从而绕过数据完整性验证或身份认证环节。

4.2替代算法的出现

为解决MD5算法的安全问题,诸多新型散列函数诸如SHA-1、SHA-256等应势而生,持久地保障了其在安全性能上的优势,成功晋升为当今信息安全领域的理想之选。然而,由于历史根源和现有体系所限,MD5依然广泛地在某些特定环境下使用。

4.3加密应用的升级

鉴于MD5算法所面临的安全威胁,众多系统和应用已经开始采用更强大、更安全的加密技术进行升级。此举不仅提高了系统安全性,还为用户信息安全提供了更高级别的保护。

5.总结与展望

曾享誉业界的哈希算法MD5,尽管其安全性有待提升,然而其在实际运用中的价值不容忽视。伴随着信息安全技术的不断发展,我们有理由期待更为安全、稳定的新算法取代之。然而,MD5曾经的重要贡献和深远影响必将载入史册。

面对络安全的瞬息万变,唯有持续创新与提升才能应对各类安全隐患与挑战。展望未来,新的加密和安防技术必将不断涌现,确保网络环境的长期稳定与可靠。

6.问题与展望

针对当前严峻的网络安全形势,请问何种加密算法在应对未来安全挑战方面效果更佳?

在日常生活中,如何维护个人隐私的安全性至关重要。请分享您在保护信息安全方面的宝贵经验和建议。